Kurumsal Ağlarda Ayrıştırma, Performans ve Siber Güvenlik İçin En Etkili Yöntem

1. Giriş

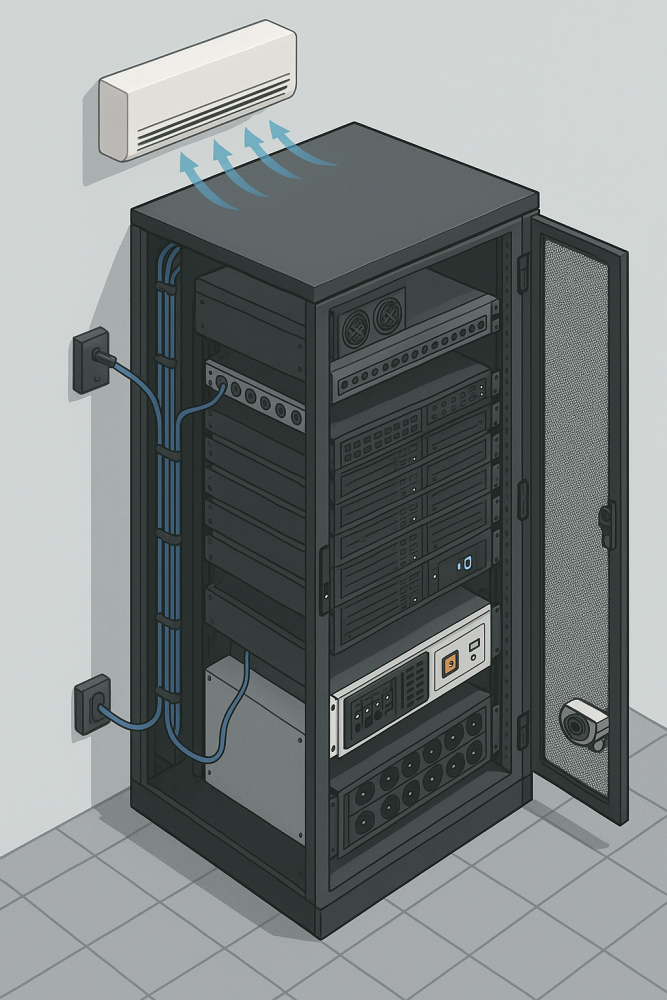

IP tabanlı güvenlik kameraları (CCTV) günümüzde kurumsal ağların önemli bir bileşenidir. Ancak kameraların aynı LAN üzerinde kullanıcı bilgisayarları, VoIP telefonlar veya misafir ağıyla birlikte çalıştırılması; ağ trafiğinin karışmasına, performans sorunlarına, siber saldırı riskine ve yönetim zorluklarına yol açar. Bu nedenle IP kamera ağlarında VLAN (Virtual Local Area Network) segmentasyonu, hem performans hem de güvenlik açısından en kritik yapılandırmalardan biridir.

2. Neden VLAN Kullanılmalı?

| Problem | VLAN Olmadan | VLAN ile Çözüm |

|---|---|---|

| Broadcast trafik yükü | Tüm ağda yayılır | Yalnızca ilgili VLAN’da kalır |

| Güvenlik riski | Kamera trafiği herkes tarafından görülebilir | İzole edilmiş ağ – yetkisiz erişim engeli |

| Yönetim zorluğu | Kameralar, PC’ler, IoT aynı subnet | Her cihaz grubu ayrı segmentte |

| Siber saldırı riski | IP kamera botnet, DDoS, VLAN hopping zafiyeti | Mikro segmentasyon + ACL + Firewall kontrolü |

| IP adres karmaşası | Tek subnet dolabilir | Her VLAN farklı IP bloğunda |

3. Tipik Kurumsal VLAN Tasarımı

VLAN 10 – Management (Switch, NVR, Controller, VMS)

VLAN 20 – IP Kameralar (PoE Switch'e bağlı tüm IP CCTV cihazları)

VLAN 30 – Kullanıcı Bilgisayarları

VLAN 40 – Misafir Wi-Fi

VLAN 50 – IoT / Bina Otomasyon Sistemleri

VLAN 60 – Firewall DMZ / VPN / Remote Access

✅ Kamera VLAN’ı yalnızca NVR veya VMS sunucusuyla konuşabilir

✅ Kullanıcı VLAN’ı kameralara direkt erişemez, sadece VMS yazılımı üzerinden canlı izler

✅ Firewall üzerinde inter-VLAN routing kontrol edilir, izinler ACL ile tanımlanır

4. VLAN + IP Kamera Güvenlik Best Practices

| Güvenlik Katmanı | Önerilen Uygulama |

|---|---|

| L2 Ağ Güvenliği | VLAN segmentasyonu, DHCP Snooping, Port Security |

| L3 Firewall Kuralları | Kamera VLAN → Management VLAN sadece gerekli portlarda |

| PoE Switch Güvenliği | 802.1X NAC, MAC binding, storm control |

| Kamera Firmware | Güncel yazılım, şifre politikası, ONVIF yalnızca gerekli ise açık |

| Uzak Erişim | VPN veya ZeroTier / Wireguard, port forwarding kesinlikle kapalı |

| Broadcast Storm Önleme | IGMP Snooping + Multicast tasarımı |

5. Inter-VLAN Routing: 3 Farklı Mimari

| Yönetim Modeli | Açıklama | Avantaj | Dezavantaj |

|---|---|---|---|

| L3 Switch Routing | VLAN’lar switch üzerinde yönlendirilir | Düşük gecikme, yüksek performans | Gelişmiş firewall kuralları zayıf olabilir |

| Firewall Routing (Recommended) | VLAN Gateway’leri firewall üzerinde | En yüksek güvenlik, DPI, IPS | Ek donanım yükü |

| Router On-a-Stick | Küçük ağlar için firewall/router üzerinden trunk | Basit yapı | Yoğun trafikte darboğaz |

6. NVR / VMS Erişimi Nasıl Olmalı?

🔐 Güvenli Topoloji:

User PC → VMS Software → Firewall → Camera VLAN → IP Cameras

❌ Yanlış: Kullanıcı bilgisayarı direkt kamera IP’lerine erişmemeli

✅ Doğru: Kullanıcı → VMS üzerinden erişim (role-based access control)

7. VLAN Kullanımında Sık Yapılan Hatalar

| Hata | Sonuç |

|---|---|

| Kamera VLAN’ı ile kullanıcı VLAN’ı aynı subnet | Kameralara herkes erişir, güvenlik yok |

| Tüm VLAN’lar otomatik olarak “Any to Any” açık bırakılması | Segmentasyon anlamsız olur |

| NVR da aynı kamera VLAN’ında tutulması | Kamera hack → NVR tam ele geçirme riski |

| Port Security yapılmaması | Switch portuna başka cihaz takılıp ağ dinlenebilir |

| Yönetim VLAN’ının tag’siz bırakılması | Switch hijack / MITM riski |

8. VLAN + PoE Switch Örnek Yapılandırma (MikroTik / Cisco / HP)

İster misen aşağıdaki gibi CLI örnekleri de ekleyebilirim:

✅ MikroTik

✅ Cisco Catalyst

✅ HP/Aruba

✅ UniFi / Omada GUI ile VLAN tanımı

9. Sonuç

IP kamera altyapıları için VLAN segmentasyonu artık bir tercih değil, zorunluluk haline gelmiştir. Doğru uygulanmış VLAN mimarisi;

✔ Ağ performansını geliştirir

✔ Siber saldırı yüzeyini küçültür

✔ Broadcast trafiğini azaltır

✔ Yönetilebilir, ölçeklenebilir bir CCTV altyapısı sunar

Anahtar Kelimeler

Antalya Bilişim Firması , Antalya Güvenlik Kamera Sistemleri